- Автор Lauren Nevill nevill@internetdaybook.com.

- Public 2023-12-16 18:53.

- Соңғы өзгертілген 2025-01-23 15:21.

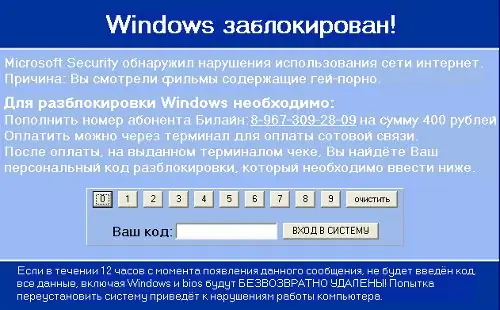

Көбінесе, абайсыз қолданушылар зиянды бағдарламалық жасақтаманы, басқаша айтқанда, жұмыс үстелінде белгілі бір нөмірге SMS жіберуді сұрайтын баннерлермен бірге шығатын вирустарды ұстайды. SMS жібергеннің өзінде, сурет жұмыс үстелінен жоғалып кетуіне кепілдік жоқ. Сондықтан, ешбір жағдайда мұны жасамаңыз!

Қажетті

Компьютер, интернет байланысы, антивирус (ақылы немесе тегін), процедуралар менеджері (мысалы, Anvir Task Meneger)

Нұсқаулық

1-қадам

Ең оңай жолы:

Жүйені кері қайтарып көріңіз: «Іске қосу» - «Бағдарламалар» - «Аксессуарлар» - «Жүйелік құралдар» - «Жүйені қалпына келтіру» - «Компьютердің бұрынғы күйін қалпына келтіру».

Баннер пайда болғаннан ерте күнді таңдаңыз, бірақ бұл жағдайда қалпына келтіру нүктесінен кейін орнатқан барлық бағдарламалар жойылып кетуі мүмкін екенін ескеріңіз. Өкінішке орай, қалпына келтіру нүктесінің бұрынғы нұсқасы болмаса, бұл әдіс көмектеспеуі мүмкін. Содан кейін келесі нұсқаға өтіңіз:

Тапсырмалар реттеушісін ашу үшін CTRL + ALT + DELETE пернелерін басыңыз және баннерді жұмыс үстелінде көрсететін процесті табуға тырысыңыз. Егер сіз Windows процестерінің көпшілігімен таныс болсаңыз, күдікті оңай таба аласыз. Әдетте оны қажетті жүйелік процестер ретінде бүркемелейді, бірақ оны атаудағы артық немесе ұқсас таңбалармен ажыратуға болады, мысалы, svhost.exe орнына svnost.exe немесе процестің басталған жерімен ерекшеленеді, мысалы, svhost.exe процесі Менің сызбаларымда жұмыс істейді »деген зиянды.

Процестер туралы ақпаратты мына жерден таба аласыз

Егер сіз зиянды процесті тауып, «өлтірсеңіз», онда баннер жоғалады, бірақ жүйе келесі жүктелгенде қайта пайда болады. Бұған жол бермеу үшін зиянды процестің файлын дискіден және оны іске қосу туралы жазбаны жойыңыз немесе антивирусты жақсы іске қосып, жүйені мұқият тексеріп алыңыз. Вирус файлдарын жойыңыз.

2-қадам

Осындай вирустардың көптеп келуіне байланысты антивирустық компаниялар баннерлерден кодтар іздеу қызметін ұсынады. Осы сілтемелерді пайдаланып, сізге қажет кодты іздеңіз:

support.kaspersky.com/viruses/deblocke https://virusinfo.info/deblocker/ https://esetnod32.ru/support/winlock.php https://www.drweb.com/unlocker/index https://news.drweb.com/show/?i=304&c=5 https://netler.ru/pc/trojan-winlock.htm, ал кейбіреулері баннерлерді алып тастауға арналған ақысыз қызметтерді ұсынады

Іздеу жүйелері мен антивирустық компаниялардың веб-сайттарын қолдана алмау үшін, әсіресе алдамшы вирустар, баннерді көрсетумен бірге, жүйеде хосттар файлының үстіне жазыңыз. Бұл жағдайда кәдімгі блокнотпен C: / WINDOWS / system32 / drivers / etc / hosts файлын ашыңыз (каталогты қарау параметрлерінде жасырын және жүйелік файлдар мен қалталарды көрінетін етіп жасаңыз). Содан кейін хост файлынан localhost 127.0.0.1 жолынан кейінгі барлық жолдарды алып тастаңыз - енді осы әрекеттің нәтижесінде сіз желіге кіріп, жоғарыдағы кеңестерді пайдалана аласыз.

3-қадам

Қиын жағдайда, вирустар хост файлының орналасқан жерін жүйелік тізілімге қайта жазады, сондықтан оны C: / WINDOWS / system32 / drivers / etc / hosts таба алмайсыз. «Etc» қалтасын табу үшін оның тізілімде қай жерде екенін білу керек.

Ол үшін тізілімге өтіңіз (regedt пәрмені немесе Win + R regedit), содан кейін «HKEY_LOCAL_MACHINE / SYSTEM / CurrentControlSet / services / Tcpip / Parameters» мекенжайына өтіп, DataBasePath (etc қалтасы орналасқан) мәніне назар аударыңыз. онда файл орналастырылады).

Егер жоғарыдағы қадамдар сізге ешқандай көмектеспесе, ауыр артиллерияны қолданыңыз (бірақ жүйені қайта орнатудың қажеті жоқ!).

1 нұсқа:

Мұнда жүктеп алыңыз https://www.freedrweb.com/livecd/?lng=ru LiveCD, дискідегі кескінді CD-ге жазыңыз, қайта жүктеңіз, BIOS-қа кіріңіз, BIOSe-де CD-ROM-дан жүктеуді көрсетіңіз, жазылған CD-ден жүктеңіз және компьютеріңізді вирустарға мұқият тексеріңіз. … Егер сізде ноутбук болса, жүктелетін USB флэш-дискісін жасап, одан жүктеңіз

2 нұсқа:

Компьютеріңізді өшіріңіз, қатты дискіні алып тастаңыз және жақсы антивирусы бар немесе досымен байланысыңыз, онда қатты дискіні антивирустың көмегімен қауіпсіз тексеріп, вирус тауып, алып тастаңыз.